Информация – второй по важности актив в компании. Первый актив, конечно же Команда. Утечка информации наносит вред сопоставимый с пожаром или наводнением в офисе.

Основные каналы для несанкционированного доступа к информации: социальная инженерия, действия силовых органов и кибервзломы. Задача данного мануала информировать, а значит вооружить знаниями сотрудников.

Основы работы с коммерческой тайной и конфиденциальной информацией отображены в положении об NDA и в договорах NDA.

Социальная инженерия

Политика NDA направлена на борьбу с данным типом угроз.

Основной упор направлен на запрет распространения корпоративной информации (коммерческой тайны и конфиденциальной информации).

ИНФОРМАЦИЯ РАЗРЕШЕННАЯ К РАСПРОСТРАНЕНИЮ: компания в которой Вы работаете, ваши навыки, период работы в компании и другую публичную информацию.

СТРОГО ЗАПРЕЩЕНО: любая информация по проектам, ноу-хау, системам защиты информации, показателям работы компании или проектам.

ОСНОВНЫЕ КАНАЛЫ РАСПРОСТРАНЕНИЯ ИНФОРМАЦИИ: социальные сети и личное общение.

НЕТИПИЧНЫЕ СПОСОБЫ ХИЩЕНИЯ: злоупотребление доверием, промышленный шпионаж, недобросовестная конкуренция.

ИСПОЛЬЗОВАНИЕ ПОЛИГРАФА: крайняя мера противодействия угрозам безопасности. Опять же она вызвана различными нештатными ситуациями. Прежде всего цель полиграфа – выявления хищений информации.

Социальные сети, что публиковать, чтобы не нарушить NDA

Обратите внимание на следующие моменты, связанные с ведением личных страниц в соцсетях:

- Избегайте формулировок, наводящих на азартные игры, например «gambling» или «slotgame». Замените их на нейтральные – Web Development, Programming, SoftWare и пр.

- Избегайте размещения на своих страничках фото слотов, сайтов «вулканов» и прочих «атрибутов» онлайн-казино.

- Информация о месте работы в разных соцсетях должна быть идентичной. Один сотрудник не должен фигурировать в Facebook как разработчик одной компании и, в то же время, в LinkedIn значиться как разработчик другой компании.

- Не постите на своей странице информацию о своей компании, которая не опубликована на официальных источниках компании – корпоративном сайте или странице в Facebook. Так эта информация может быть фейком или заказным материалом конкурентов.

Кибервзломы

Как показывает опыт, основные причины кибервзломов: плохие пароли, нелицензионный софт, использование корпоративных ресурсов в личных целях (серфинг и загрузки с сомнительных ресурсов, использование сторонних носителей информации).

Выполнение простых рекомендаций увеличивает безопасность на 99%.

Правила работы с паролями

- Храните пароли в «менеджере паролей» (Keepass). И не записывайте, а помните сложный мастер-пароль. В этом случае достаточно помнить всего один сложный пароль, а остальные сложные хранить в менеджере;

- Сложный пароль – это:

- минимум 8 символов, минимум по одной в верхнем и нижнем регистре, минимум одна цифра и специальный символ (Keepass поможет его сгенерировать);

- еще удобнее использовать парольную фразу как минимум из 6 случайных слов (KeepassXC поможет его сгенерировать);

- Не передавайте и не записывайте пароли третьим лицам (коллегам, партнерам, руководителям, госорганам). Любые проблемы с паролями решаются с ИБ или Helpdesk;

- Везде, где это возможно используйте двухфакторную авторизацию (2FA).

Правила работы с корпоративной техникой и носителями информации

- Вы материально ответственны за рабочую технику. Обращайтесь с ней бережно. Но в случае потери, порчи или любых других проблем с техникой, незамедлительно сообщайте Helpdesk или ИБ;

- Не используйте рабочую технику и корпоративные сервисы для личных нужд;

- Установите автоблокировку экрана при бездействии – 5 минут;

- Всегда блокируйте экран, если отходите от ПК;

- Всегда забирайте распечатанные/отсканированные документы из принтеров;

- Не храните на рабочих местах какие-либо бумажные носители, особенно те что хранят корпоративную информацию;

- Не храните флэш-накопители или внешние диски в незашифрованном виде. А лучше вообще не используйте внешние носители – для передачи файлов отлично подходят корпоративные сервисы.

Правила работы с корпоративным ПО

- На рабочей технике может быть только корпоративное ПО (или установлено после проверки сотрудниками HelpDesk). И только этим ПО можно пользоваться для обработки и передачи какой-либо корпоративной информации;

- Запрещено использовать некорпоративные сервисы (скриншотницы, Dropbox, Google Drive, Gmail и др.) для передачи корпоративной информации. Telegram/Titanium можно использовать только для оперативного уведомления;

- Не используйте корпоративные сервисы для личной переписки;

- Не открывайте ссылки от незнакомых адресатов. Не открывать ссылки, документы, вызывающие какие-либо подозрения, даже если они пришли от знакомого адресата. Это может быть «фишинг». В случае сомнения - сообщить своему руководителю, руководителю ИБ или обратиться к HelpDesk;

- Незамедлительно сообщать о странных событиях, связанных с безопасностью (кто-то прислал подозрительный файл, запрос на авторизацию или восстановление пароля и т.п.), своему руководителю, руководителю ИБ или HelpDesk;

- Не подключать к рабочему компьютеру незнакомые (найденные на улице, полученные от третьих лиц) устройства: usb-флешки, одноплатные ПК и прочие usb-девайсы;

- Не использовать ПО, замеченное во вредоносной активности: "кряки" или запрещенное ПО отделом информационной безопасности.

- Ни в коем случае не удалять и не мешать работе программам по обеспечению безопасности, таким как Symantec, Bigfix, Carbon.

Подробнее про фишинг!

Фишинг — способ обманом выудить у вас пароли, подменяя станицы сервисов, с которыми вы работаете каждый день.

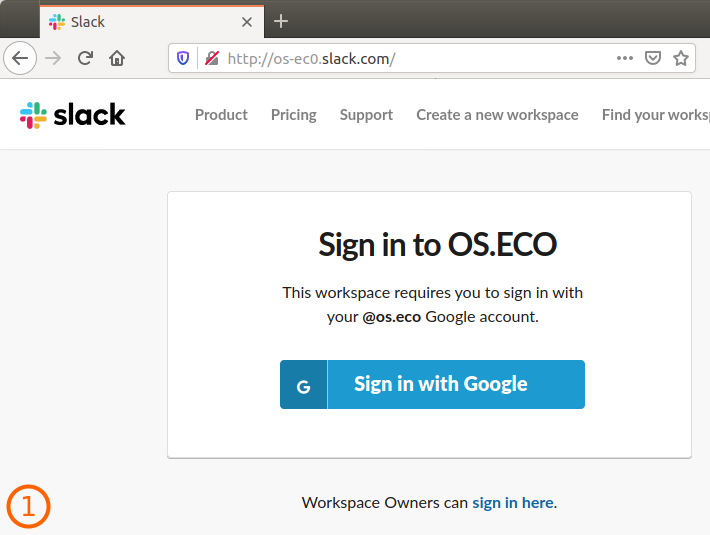

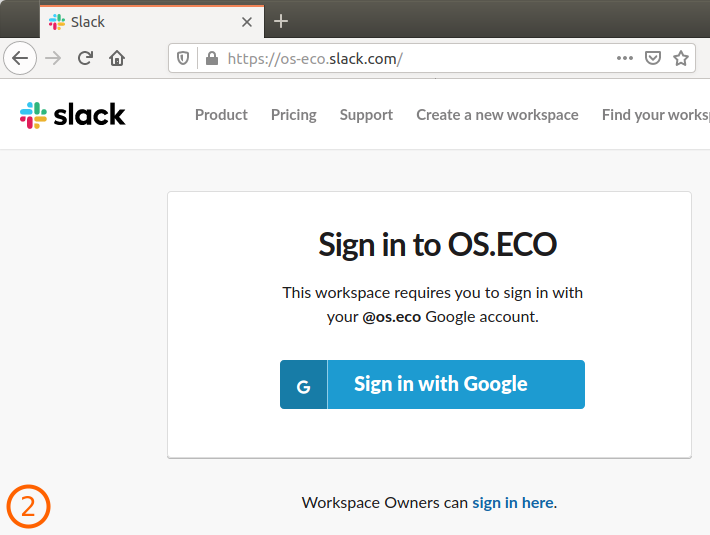

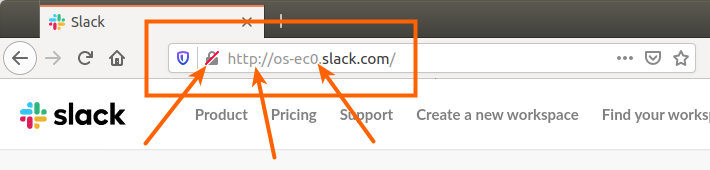

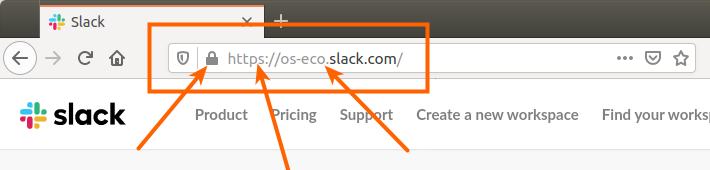

Например, найдите два отличия:

Так же, в первом случае у сайта нет сертификата, о чем свидетельствует значёк зачеркнутого замка.

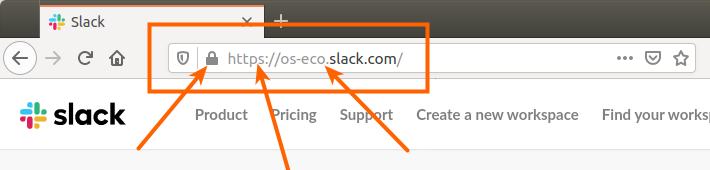

Вот так выглядит адресная строка правильного сайта https://os-eco.slack.com:

Простые правила не попасться на фишинг

- Всегда используйте второй фактор (2FA), где это возможно.

- Всегда обращайте внимание на адресную строку браузера (доменное имя) при переходе ссылкам из почты, чатов и прочее.

- Вводить логин и пароль только на ресурсах имеющих HTTPS -

.

. - Обращайте внимание на КОНЕЦ адреса, он не должен содержать лишних символов.

- Будьте бдительным при переходе по сокращенным ссылкам вида http://bit.ly/GfjrjEelj, http://goo.gl/qythSv так как они могут вести на подставные сайты или прямое скачивание вирусов.

- Не передавайте логины и пароли третьим лицам (по просьбе и "острой необходимости") по электронной почте или любыми другими средствами коммуникации - slack, skype, jabber и др.

Следуя этим простым инструкциям вы сохраните свои данные в безопасности. В компании иногда проводятся учения, те кто вобьет пароль в фишинговый сайт – получит антипремию по безопасности.

Правила поведения при обыске силовыми органами

Задачи силовых органов и недоброжелателей одни и те же:

- собрать как можно больше информации;

- нанести психологический и материальный урон.

Правила работы во время нештатных ситуаций (например обыска) изложены в виде 7 правил.

В процессе обыска

- Молчание во время обыска – лучшее, что можно сделать для себя и компании, вы имеете полное на это право. А еще вы можете что-то забыть, вот все что угодно!

- Выключаем все, что можно, и проверяем все ли выключено вокруг. Это делает каждый сотрудник за себя и за своего соседа. Руководитель делает пост-проверку.

- Бумажные носители уничтожаем в шредере или забираем с собой (но точно не в мусорное ведро).

- Удаляем корп мессенджеры, выключаем телефоны (кстати, это личная техника и ее не имеют права забирать).

- Приоритетность при эвакуации:

- носители важной информации (лиды) и женщины - эвакуируются в первую очередь;

- остальные сотрудники с техникой (ноутбуки, флешки, диски);

- специально обученные и морально устойчивые сотрудники;

- Если вы не успели выйти – ничего страшного, оставайтесь контролировать процесс обыска и фиксировать нарушения. Это не займет больше двух часов.

- Не следует выполнять любые неправомерные команды (лежать, сидеть, отдать телефоны). Линия поведения – спокойно наблюдаем, ничего не трогаем, не входим в перепалки. Ваш личный обыск обязан быть с отображением в протоколе обыска. Моральная поддержка коллег – приветствуется.

НЕВЕРОЯТНО, НО ФАКТ – РУЧКА И БУМАГА САМОЕ ГРОЗНОЕ ОРУЖИЕ ПРИ ОБЫСКЕ |

ВАЖНО ПОМНИТЬ СВОИ ПРАВА И ОБЯЗАННОСТИ ПРИ ОБЫСКЕ:

- нет обязанностей - отвечать на любые вопросы и давать пароли от девайсов.

- есть право - на адвоката, личный обыск лицом того же пола, принимать пищу и посещать туалет.

- ВАЖНО!!! У Вас нет обязанности отвечать на какие-либо вопросы, в т.ч. анкетные данные (ФИО, телефон, адрес). На все эти вопросы Вы обязаны отвечать при вручении повестки на допрос за три дня до самого допроса.

ПОМНИМ!!!

- Взлом двери в кабинет занимает от силы 2-3 минуты, поэтому на требование открыть дверь - открываем добровольно, о чем громко сообщаем.

- Резкие движения, агрессивная речь, демонстративное поведение, беспричинный смех в первые минуты обыска - позволяют следователю выделить лидеров, а физ-защита (Альфа, КОРД) по умолчанию старается их нейтрализовать.

- Спокойное и уверенное поведение вызывает взаимное уважение и позволяет не утратить концентрацию, контроль ситуации и имущества. При активном возмущении – вас запросто могут переместить в другое помещение.

- Героических поступков совершать не надо, намного эффективнее пользуясь всеобщим сумбуром спокойно покинуть помещение, спрятать или уничтожить ценную информацию или занять себя чем-нибудь другим.